A Google Chrome felhasználóinak a Windows rendszeren azt javasoljuk, hogy tiltsa le az automatikus letöltést a böngészőben, hogy megvédje a hitelesítési adatokat a nemrégiben felfedezett új fenyegetésekkel szemben.

Az asztali eszközökön jelenleg a Chrome böngésző a legnépszerűbb böngésző. A biztonságos fájlok alapértelmezés nélküli automatikus letöltése a felhasználói rendszerbe van konfigurálva.

A Chrome által letöltött fájlok, amelyek megfelelnek a Google biztonságos böngészési ellenőrzésének, automatikusan bekerülnek az alapértelmezett letöltési könyvtárba. A Chrome-felhasználóknak, akik a letöltés helyett a letöltési mappát akarják választani, ezt a viselkedést meg kell változtatniuk a lehetőségek között.

Az új támadás, amelyet a Védelmi Kód webhelyen részletezünk, egyesíti a Chrome automatikus letöltési viselkedését a .scf fájlkiterjesztéssel rendelkező Windows Explorer Shell Command File fájlokkal.

Az öregedési formátum egy egyszerű szöveges fájl, amely utasításokat tartalmaz, általában egy ikon helyét és korlátozott parancsokat. Különösen érdekes a formátum, hogy az erőforrásokat tölthet fel egy távoli szerverről.

Még problematikusabb az a tény, hogy a Windows feldolgozza ezeket a fájlokat, amint megnyitja a tárolt könyvtárat, és hogy ezek a fájlok kiterjesztés nélkül jelennek meg a Windows Intézőben, a beállításoktól függetlenül. Ez azt jelenti, hogy a támadók könnyen elrejthetik a fájlt egy rejtett fájlnév, például image.jpg mögött.

A támadók az SMB szerver helyét használják az ikonhoz. Akkor történik meg, hogy a szerver hitelesítést kér, és ezt a rendszer biztosítja. Amíg a jelszó-kivonatot beküldik, a kutatók megjegyzik, hogy ezen jelszavak feltörésének többé nem kell évtizedekig tartania, kivéve, ha összetett jellegűek.

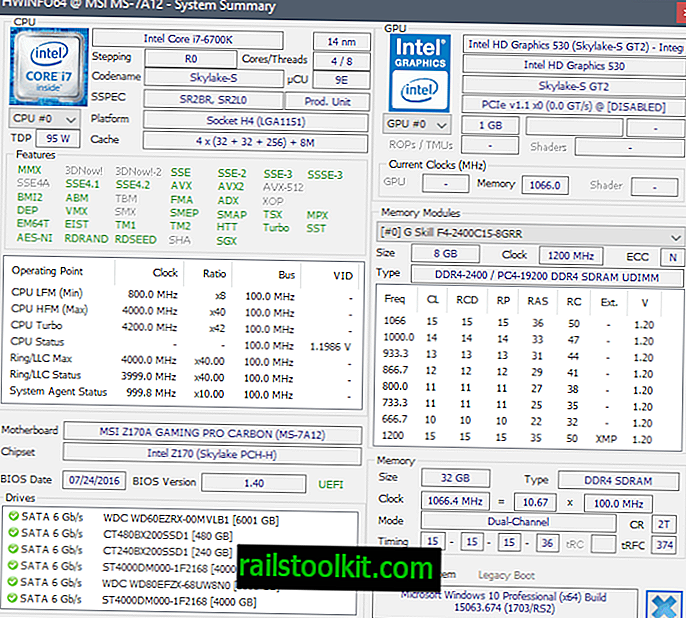

A jelszó-krakkolás megvalósíthatóságát illetően ez az elmúlt években jelentősen javult a GPU-alapú krakkolás révén. A NetNTLMv2 hashcat referenciaértéke egyetlen Nvidia GTX 1080 kártya esetén körülbelül 1600 MH / s. Ez 1, 6 milliárd hash másodpercenként. Nyolc karakterből álló jelszóhoz a 4 ilyen kártya GPU-berendezései kevesebb, mint egy nap eljuthatnak a felső / alsó alfanumerikus + leggyakrabban használt speciális karakterek ( # $% &) teljes billentyűtérén. Az elmúlt évek számos megsértésének (LinkedIn, Myspace) több millió millió kiszivárgott jelszavával a szavak listáján alapuló feltörés meglepő eredményeket hozhat az összetettebb jelszavakkal szemben, több entrópiával.

A helyzet még rosszabb a Windows 8 vagy 10 számítógépeken, akik hitelesítik a Microsoft fiókot, mivel a fiók hozzáférést biztosít a támadónak olyan online szolgáltatásokhoz, mint az Outlook, az OneDrive vagy az Office365, ha a felhasználó ezt használja. Arra is lehetősége van, hogy a jelszót újrafelhasználják a nem Microsoft webhelyeken.

A víruskereső megoldások jelenleg nem jelölik meg ezeket a fájlokat.

Így csökken a támadás

- A felhasználó meglátogat egy webhelyet, amely vagy meghajtót tölt le letöltéssel a felhasználói rendszerbe, vagy arra készteti a felhasználót, hogy rákattint egy speciálisan előkészített SCF fájlra, hogy letölthető legyen.

- A felhasználó megnyitja az alapértelmezett letöltési könyvtárat.

- A Windows ellenőrzi az ikon helyét, és kivonatos formátumban küldi a hitelesítési adatokat az SMB szervernek.

- A támadások jelszólistákat vagy brute force támadásokat használhatnak a jelszó feltörésére.

Hogyan lehet megvédeni a rendszert a támadás ellen

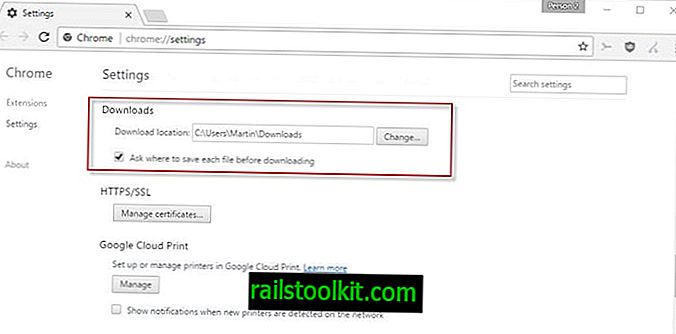

A Chrome-felhasználók egyik lehetősége az automatikus letöltés letiltása a böngészőben. Ez megakadályozza a letöltések általi meghajtót, valamint a fájlok véletlen letöltését is.

- Töltse be a chrome: // beállításokat / a böngésző címsorába.

- Görgessen lefelé, és kattintson a "Speciális beállítások mutatása" linkre.

- Görgessen le a Letöltések szakaszhoz.

- Ellenőrizze a "Kérdezd meg, hogy mentsenek minden fájlt letöltés előtt" beállítást.

A Chrome minden alkalommal megkérdezi a letöltési helyet, amikor a böngészőben elindítják a letöltést.

Ellenjavallat

Miközben egy védelmi réteggel egészíti ki a Chrome letöltések kezelését, a manipulált SCF fájlok eltérően érkezhetnek a célrendszereken.

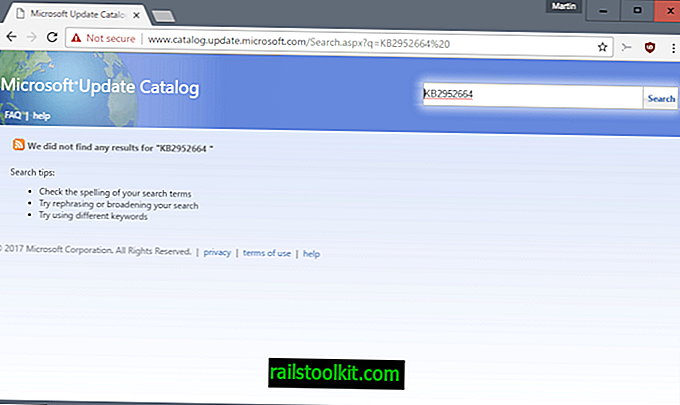

A felhasználók és az adminisztrátorok egyik lehetősége az, hogy blokkolják az SMB forgalom által használt portokat a tűzfalon. A Microsoft rendelkezik egy útmutatóval, amelyet erre felhasználhat. A vállalat azt javasolja, hogy blokkolják az 137, 138, 139 és 445 SMB portok közötti és az internet közötti kommunikációt.

Ezeknek a portoknak a blokkolása befolyásolhatja más Windows-szolgáltatásokat, például a faxszolgáltatást, a nyomtatási sorozatot, a nettó bejelentkezést vagy a fájl- és nyomtatásmegosztást.

Most Ön : Hogyan védheti meg gépeit az SMB / SCF fenyegetésekkel szemben?